OpenSSH修补程序泄漏,可能要暴露私人SSH键

发布时间:2021-12-09 10:09 所属栏目:40 来源:互联网

导读:如果您使用openSSH客户端重新连接到Secure Shell(SSH)协议上的服务器,则应立即更新该客户端。最新版本修补了一个可能允许流氓或受损服务器读取用户私人身份验证密钥的漏洞。 该漏洞源于称为漫游的实验特征,允许恢复SSH连接。自从版本5.4自2010年3月发布以

|

如果您使用openSSH客户端“重新连接到Secure Shell(SSH)协议上的服务器,则应立即更新该客户端。最新版本修补了一个可能允许流氓或受损服务器读取用户“私人身份验证密钥的漏洞。 该漏洞源于称为漫游的实验特征,允许恢复SSH连接。自从版本5.4自2010年3月发布以来,openssh客户端默认情况下已启用此功能,但不存在OpenSSH服务器实现。因此,只有客户受到影响。 该漏洞允许服务器从连接客户端的存储器中读取信息,包括其私钥。它已在星期四发布的Openssh 7.1p2中得到了固定的。 一个可能的缓解是将未记录的配置选项“Useroaming No”添加到全局SSH_CONFIG文件。 由于SSH的工作方式,在身份验证之前通过客户端加密检查服务器的身份,中间人攻击者无法利用此漏洞。 这意味着攻击者要么必须说服用户连接到流氓服务器或危害合法的SSH服务器,然后窃取其用户“私人身份验证密钥。根据发现漏洞的安全公司Qualys的研究人员,后一种情况是更有可能的。 (编辑:ASP站长网) |

相关内容

网友评论

推荐文章

热点阅读

迈向海尔智慧园区 |

迈向海尔智慧园区 |  工地实名制人脸识别门

工地实名制人脸识别门 Oppo Reno 5 Pro Plus

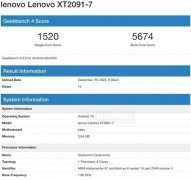

Oppo Reno 5 Pro Plus 联想K12 Pro与Snapdra

联想K12 Pro与Snapdra