-

自己动手实现java数据结构(六)二叉搜索树

[安全] 2021-04-01 04:47:27 88人阅读

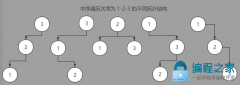

1.二叉搜索树介绍 前面我们已经介绍过了向量和链表。有序向量可以以二分查找的方式高效的查找特定元素,而缺点是插入删除的效率较低(需要整体移动内部元素);链表的优点在于插入,删除元素时效率较高,但由于不支持...[详细]

-

自己动手实现java数据结构(八) 优先级队列

[安全] 2021-04-01 04:46:37 98人阅读

1.优先级队列介绍 1.1 优先级队列 有时在调度任务时,我们会想要先处理优先级更高的任务。例如,对于同一个柜台,在决定队列中下一个服务的用户时,总是倾向于优先服务VIP用户,而让普通用户等待,即使普通的用户是...[详细]

-

自己动手实现java数据结构(七) AVL树

[安全] 2021-04-01 04:45:41 102人阅读

1.AVL树介绍 前面我们已经介绍了二叉搜索树。普通的二叉搜索树在插入、删除数据时可能使得全树的数据分布不平衡,退化,导致二叉搜索树最关键的查询效率急剧降低。这也引出了平衡二叉搜索树的概念,平衡二叉搜索树在...[详细]

-

自己动手实现java数据结构(五)哈希表

[安全] 2021-04-01 04:34:32 75人阅读

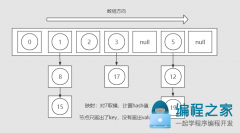

1.哈希表介绍 前面我们已经介绍了许多类型的数据结构。在想要查询容器内特定元素时,有序向量使得我们能使用二分查找法进行精确的查询(( O(logN)对数复杂度,很高效 )。 可人类总是不知满足,依然在寻求一种更高效的...[详细]

-

【数据结构】Hash表

[安全] 2021-04-01 04:34:00 52人阅读

【数据结构】Hash表 Hash表也叫散列表,是一种线性数据结构。在一般情况下,可以用o(1)的时间复杂度进行数据的增删改查。在Java开发语言中,HashMap的底层就是一个散列表。 1. 什么是Hash表 Hash表是一种线性数据结...[详细]

-

【数据结构】【状态压缩】刷题

[安全] 2021-04-01 04:33:26 94人阅读

没什么别的,就希望自己记住那些函数 1floyd+bitset优化 #includecstdio #include cstdlib #include bitset using namespace std; int n; const int N= 2003 ; char s[N]; bitset N bs[N]; int main(){ scanf( " %d ...[详细]

-

【数据结构】2.java源码关于LinkedList

[安全] 2021-04-01 04:32:45 60人阅读

关于LinkedList的源码关注点 1.从底层数据结构,扩容策略 2.LinkedList的增删改查 3.特殊处理重点关注 4.遍历的速度,随机访问和iterator访问效率对比 ? 1.从底层数据结构,扩容策略 构造函数不做任何操作,只要再ad...[详细]

-

【数据结构】线段树(Segment Tree)

[安全] 2021-04-01 04:32:03 178人阅读

? 假设我们现在拿到了一个非常大的数组,对于这个数组里面的数字要反复不断地做两个操作。 1、(query)随机在这个数组中选一个区间,求出这个区间所有数的和。 2、(update)不断地随机修改这个数组中的某一个值。 ...[详细]

-

【数据结构】二叉树的创建与遍历

[安全] 2021-04-01 04:30:59 80人阅读

#include stdio.h#include string.h#include stdlib.h#include math.h#define OK 1#define ERROR 0#define TRUE 1#define FALSE 0#define MAXSIZE 100 /* 存储空间初始分配量 */typedef int Status;typedef char TEl...[详细]

-

【数据结构】莫队(二)

[安全] 2021-04-01 04:26:34 193人阅读

今天的内容是 带修莫队 。 例题:P1903 [国家集训队]数颜色 / 维护队列 题目描述 墨墨购买了一套N支彩色画笔(其中有些颜色可能相同),摆成一排,你需要回答墨墨的提问。墨墨会向你发布如下指令: 1、 Q L R代表询...[详细]

Redis漏洞简介 Redis是一个开源的使用ANSI C语言编写...[详细]

Redis漏洞简介 Redis是一个开源的使用ANSI C语言编写...[详细] 引言 随着攻防对抗的强度越来越高,各大厂商流量分析...[详细]

引言 随着攻防对抗的强度越来越高,各大厂商流量分析...[详细] 一名黑客显然从AMD窃取了源代码,并在Github上泄露了...[详细]

一名黑客显然从AMD窃取了源代码,并在Github上泄露了...[详细] 信息防泄漏方案已经成为提及度最高的内网安全解决方案...[详细]

信息防泄漏方案已经成为提及度最高的内网安全解决方案...[详细] IT系统安全性问题永远都存在,而且会不断出现新的问题...[详细]

IT系统安全性问题永远都存在,而且会不断出现新的问题...[详细] 安全隐患于互联网,是与生俱来的。在互联网飞速发展的...[详细]

安全隐患于互联网,是与生俱来的。在互联网飞速发展的...[详细] 由于其本身的计算能力有限,NGFWs很难开展完整的恶意...[详细]

由于其本身的计算能力有限,NGFWs很难开展完整的恶意...[详细] 一连串臭名昭著的重大数据泄露和网络攻击事件让我们见...[详细]

一连串臭名昭著的重大数据泄露和网络攻击事件让我们见...[详细] 目前无线网络随着无线路由器的普及,一些公司或家庭因...[详细]

目前无线网络随着无线路由器的普及,一些公司或家庭因...[详细] 从央视3.15晚会曝光人工智能拨打骚扰电话,再到外卖Ap...[详细]

从央视3.15晚会曝光人工智能拨打骚扰电话,再到外卖Ap...[详细]