-

lt;数据结构与算法分析gt;读书笔记--最大子序列

[安全] 2021-04-01 12:07:15 145人阅读

? 现在我们将要叙述四个算法来求解早先提出的最大子序列和问题。 第一个算法,它只是穷举式地尝试所有的可能。for循环中的循环变量反映了Java中数组从0开始而不是从1开始这样一个事实。还有,本算法并不计算实际的子...[详细]

-

lt;数据结构与算法分析gt;读书笔记--运行时间中

[安全] 2021-04-01 12:06:21 87人阅读

分析算法最混乱的方面大概集中在对数上面。我们已经看到,某些分治算法将以O(N log N)时间运行。此外,对数最常出现的规律可概括为下列一般法则: 如果一个算法用常数时间(O(1))将问题的大小削减为其一部分(通常是1/...[详细]

-

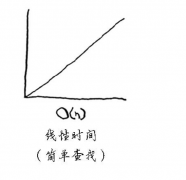

算法图解之二分查找

[安全] 2021-04-01 12:05:23 188人阅读

简单查找,如下图: ? 从图可知那个眼镜男从1开始猜,猜到100,大家都知道这种猜法最终都会得到答案,就是时间问题而已。100毕竟是这个列表的最大长度。但是换言之,如果是一万、百万、上千亿呢?那么这种猜法虽然能...[详细]

-

算法图解之散列表

[安全] 2021-04-01 11:55:43 88人阅读

散列函数 专业术语表述,”将输入映射到数字”。 散列函数具有如下要求: (1)它必须是一致的。 如你输入blog得到的是wordpress,那么每次输入blog,得到的都必须为wordpress。 (2)它应将不同的输入映射到不同的数字。...[详细]

-

队列-java代码

[安全] 2021-04-01 11:54:34 89人阅读

public class QueueDemo { private int maxSize; long [] queueArray; // 队列的头,实际是数组的尾 header; 队列的尾,实际是数组的头 footer; nElems; public QueueDemo( size){ maxSize = size; queueArray = new...[详细]

-

栈-java代码

[安全] 2021-04-01 11:54:04 175人阅读

import java.util.Arrays; public class StackDemo { private int maxSize; long [] stackArray; top; // 构造器 public StackDemo( s){ 初始化栈 maxSize = s; stackArray = new [maxSize]; top = -1 ; } 入栈 void...[详细]

-

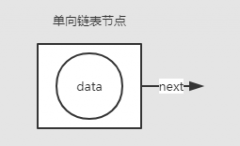

自己动手实现java数据结构(二) 链表

[安全] 2021-04-01 11:52:44 61人阅读

1.链表介绍 前面我们已经介绍了向量,向量是基于数组进行数据存储的 线性表 。今天,要介绍的是线性表的另一种实现方式--- 链表 。 链表和向量都是线性表,从使用者的角度上依然被视为一个线性的列表结构。但是,链...[详细]

-

自己动手实现java数据结构(三) 栈

[安全] 2021-04-01 05:06:57 161人阅读

1.栈的介绍 在许多算法设计中都需要一种 "先进后出(First Input Last Output)" 的数据结构,因而一种被称为 "栈" 的数据结构被抽象了出来。 栈的结构类似一个罐头:只有一个开口;先被放进去的东西沉在底下,后放进...[详细]

-

自己动手实现java数据结构(四)双端队列

[安全] 2021-04-01 05:02:45 109人阅读

1.双端队列介绍 在介绍双端队列之前,我们需要先介绍队列的概念。和栈相对应,在许多算法设计中,需要一种" 先进先出(First Input First Output) "的数据结构,因而一种被称为" 队列(Queue) "的数据结构被抽象了出来...[详细]

-

自己动手实现java数据结构(一) 向量

[安全] 2021-04-01 04:48:08 88人阅读

1.向量介绍 计算机程序主要运行在内存中,而内存在逻辑上可以被看做是连续的地址。为了充分利用这一特性,在主流的编程语言中都存在一种底层的被称为 数组(Array) 的数据结构与之对应。在使用数组时需要事先声明 固...[详细]

Redis漏洞简介 Redis是一个开源的使用ANSI C语言编写...[详细]

Redis漏洞简介 Redis是一个开源的使用ANSI C语言编写...[详细] 引言 随着攻防对抗的强度越来越高,各大厂商流量分析...[详细]

引言 随着攻防对抗的强度越来越高,各大厂商流量分析...[详细] 一名黑客显然从AMD窃取了源代码,并在Github上泄露了...[详细]

一名黑客显然从AMD窃取了源代码,并在Github上泄露了...[详细] 信息防泄漏方案已经成为提及度最高的内网安全解决方案...[详细]

信息防泄漏方案已经成为提及度最高的内网安全解决方案...[详细] IT系统安全性问题永远都存在,而且会不断出现新的问题...[详细]

IT系统安全性问题永远都存在,而且会不断出现新的问题...[详细] 安全隐患于互联网,是与生俱来的。在互联网飞速发展的...[详细]

安全隐患于互联网,是与生俱来的。在互联网飞速发展的...[详细] 由于其本身的计算能力有限,NGFWs很难开展完整的恶意...[详细]

由于其本身的计算能力有限,NGFWs很难开展完整的恶意...[详细] 一连串臭名昭著的重大数据泄露和网络攻击事件让我们见...[详细]

一连串臭名昭著的重大数据泄露和网络攻击事件让我们见...[详细] 目前无线网络随着无线路由器的普及,一些公司或家庭因...[详细]

目前无线网络随着无线路由器的普及,一些公司或家庭因...[详细] 从央视3.15晚会曝光人工智能拨打骚扰电话,再到外卖Ap...[详细]

从央视3.15晚会曝光人工智能拨打骚扰电话,再到外卖Ap...[详细]